Malware ini didistribusikan dalam berbagai bentuk, dari terintegrasi langsung ke firmware perangkat, disematkan dalam aplikasi sistem, hingga tertanam dalam aplikasi yang tersedia di toko aplikasi resmi seperti Google Play.

Hingga bulan Februari 2026, Kaspersky telah mendeteksi lebih dari 13.000 perangkat yang terinfeksi Keenadu. Jumlah korban terbanyak tercatat di Rusia, Jepang, Jerman, Brasil, dan Belanda, meskipun sejumlah negara lain juga terdampak.

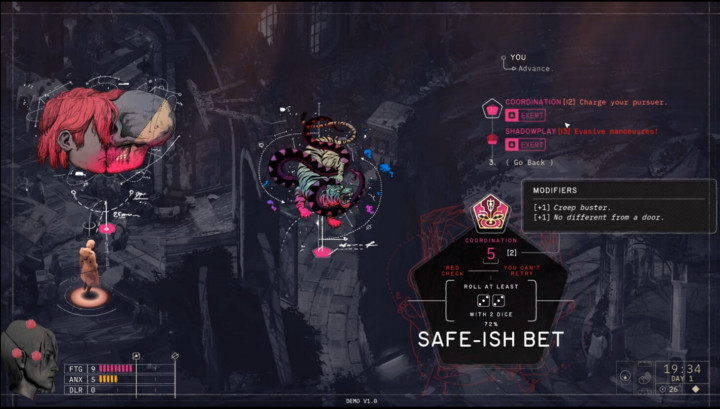

Saat ini Keenadu dimanfaatkan untuk penipuan iklan, dengan menjadikan perangkat korban sebagai bot yang mengirimkan klik pada tautan iklan. Namun, beberapa variannya memiliki kemampuan jauh lebih berbahaya, termasuk memberi penyerang kendali penuh atas perangkat yang terinfeksi.

Pada sejumlah model tablet Android, Keenadu ditemukan telah terintegrasi ke dalam firmware dalam salah satu tahap rantai pasokan. Dalam varian ini, malware berfungsi sebagai backdoor penuh yang memberikan kendali tidak terbatas kepada penyerang.

Malware juga mampu menginfeksi setiap aplikasi di perangkat, memasang aplikasi dari file APK, serta memberikan berbagai izin yang tersedia. Akibatnya, seluruh data di perangkat dapat dikompromikan, termasuk media, pesan, kredensial perbankan, hingga lokasi pengguna.

Malware bahkan mampu memantau kueri pencarian yang dimasukkan pengguna di browser Chrome dalam mode penyamaran. Selain itu, Keenadu menunjukkan perilaku berbeda tergantung kondisi tertentu. Malware tidak akan aktif jika perangkat menggunakan salah satu dialek bahasa Cina dan zona waktu Cina.

Selain itu, malware juga tidak berjalan apabila Google Play Store dan Google Play Services tidak terpasang. Dalam varian lain, Keenadu tertanam di aplikasi sistem. Kendati kemampuannya lebih terbatas dibanding versi firmware, malware tetap dapat memasang aplikasi sampingan tanpa sepengetahuan pengguna karena berada dalam aplikasi dengan hak istimewa tinggi.

Kaspersky juga menemukan Keenadu disisipkan dalam aplikasi sistem pembuka kunci wajah, sehingga berpotensi membuka akses terhadap data wajah korban. Dalam beberapa kasus, malware juga tertanam pada aplikasi layar beranda yang mengatur antarmuka utama perangkat.

Peneliti Kaspersky turut menemukan aplikasi kamera rumah pintar di Google Play yang terinfeksi Keenadu dan telah diunduh lebih dari 300.000 kali sebelum akhirnya dihapus dari toko aplikasi milik Google tersebut.

Saat dijalankan, aplikasi dapat membuka tab peramban web tidak terlihat untuk menjelajahi situs tanpa sepengetahuan pengguna. Penelitian sebelumnya juga menunjukkan aplikasi terinfeksi serupa didistribusikan melalui file APK mandiri atau toko aplikasi alternatif.

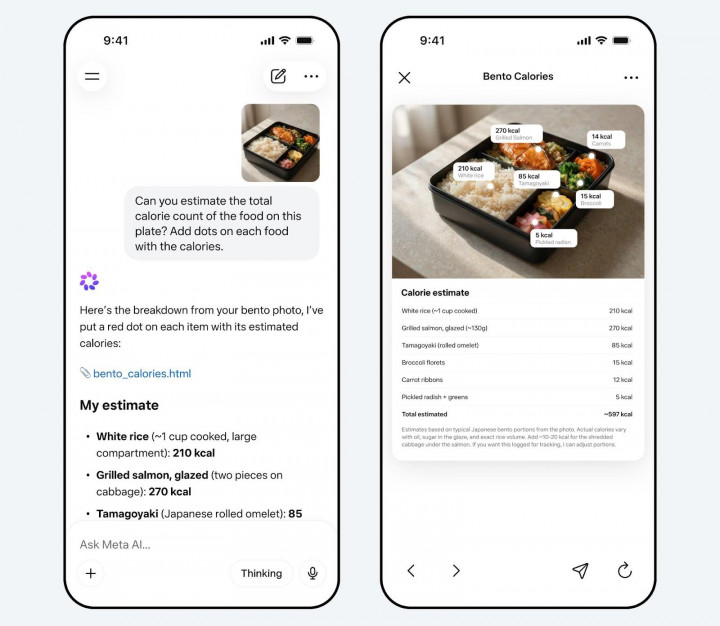

Kaspersky menyatakan bahwa malware yang sudah terpasang sebelumnya menjadi persoalan mendesak pada banyak perangkat Android. Ia menekankan bahwa pengguna dapat terinfeksi sejak perangkat pertama kali digunakan tanpa melakukan tindakan apa pun.

Vendor berpeluang tidak menyadari kompromi dalam rantai pasokan karena malware meniru komponen sistem yang sah. Kaspersky merekomendasikan pengguna untuk menggunakan solusi keamanan andal guna mendeteksi ancaman serupa.

Jika perangkat menggunakan firmware terinfeksi, pengguna disarankan memeriksa pembaruan firmware dan menjalankan pemindaian keamanan setelah pembaruan dilakukan. Jika aplikasi sistem terinfeksi, pengguna dianjurkan berhenti menggunakannya dan menonaktifkannya.

Untuk kasus peluncur layar atau screen launcher beranda terinfeksi, pengguna disarankan menonaktifkan peluncur bawaan dan beralih ke peluncur pihak ketiga. Temuan ini kembali menegaskan pentingnya pengawasan ketat dalam rantai produksi perangkat serta penggunaan solusi keamanan siber untuk melindungi data pribadi dari ancaman yang kian rumit.

Cek Berita dan Artikel yang lain di

Google News