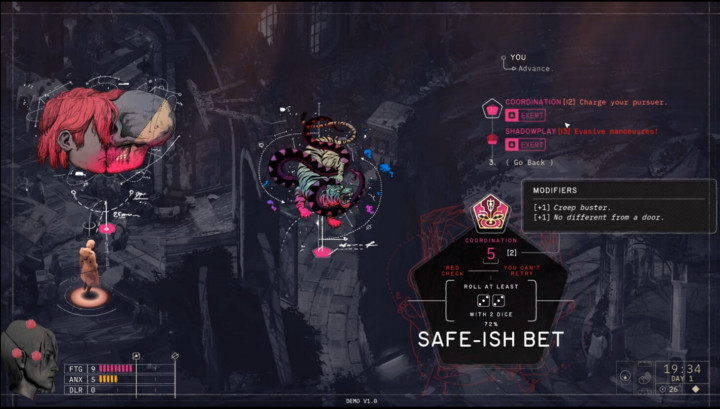

Varian terbaru SparkCat ini beroperasi dengan cara yang sangat cerdik. Ia bersembunyi di dalam aplikasi sah yang telah terinfeksi, seperti aplikasi pesan instan untuk komunikasi perusahaan dan layanan pengiriman makanan. Setelah terinstal, malware ini akan meminta izin akses ke galeri foto pengguna.

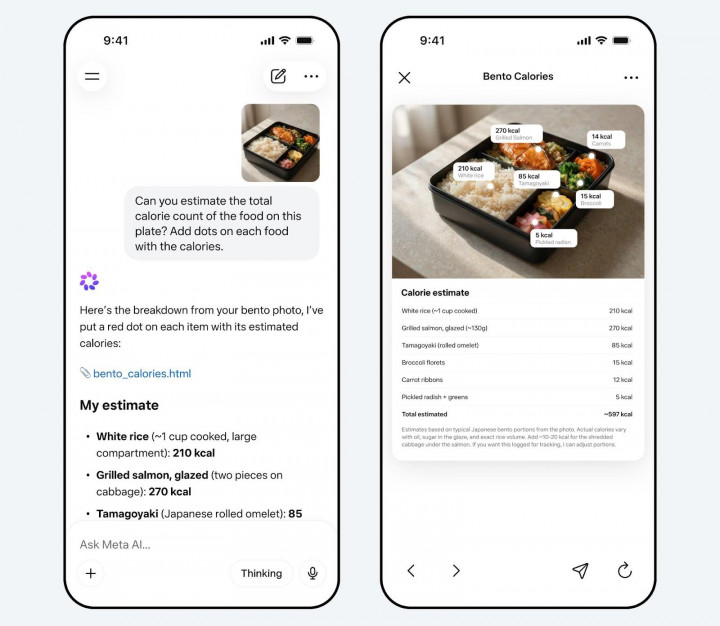

Dengan menggunakan teknologi Optical Character Recognition (OCR), SparkCat memindai gambar atau tangkapan layar untuk mencari frasa pemulihan (mnemonic phrase) dompet aset kripto. Jika ditemukan kata kunci yang relevan, gambar tersebut akan segera dikirim ke server penyerang.

Pakar keamanan Kaspersky mencatat adanya perbedaan strategi antara varian Android dan iOS. Varian Android menargetkan kata kunci dalam bahasa Jepang, Korea, dan Cina, yang menunjukkan fokus serangan pada pengguna di wilayah Asia.

Sementara itu, varian iOS memindai frasa dalam bahasa Inggris, sehingga memiliki potensi jangkauan global yang lebih luas. Teknik yang digunakan pun semakin canggih, melibatkan virtualisasi kode dan bahasa pemrograman lintas platform untuk menghindari deteksi sistem keamanan resmi.

Untuk melindungi diri, pengguna disarankan untuk:

1. Menggunakan perangkat lunak keamanan seluler yang tepercaya, seperti Kaspersky for Mobile.

2. Menghindari penyimpanan tangkapan layar berisi informasi sensitif atau frasa sandi dompet kripto di galeri ponsel.

3. Menggunakan aplikasi pengelola kata sandi khusus untuk menyimpan data penting.

4. Tetap waspada saat mengunduh aplikasi, bahkan dari toko resmi sekalipun.

Kaspersky telah melaporkan temuan ini kepada Google dan Apple agar langkah mitigasi dapat segera dilakukan. Kehadiran kembali SparkCat menjadi pengingat pentingnya keamanan siber proaktif di perangkat seluler.

Cek Berita dan Artikel yang lain di

Google News