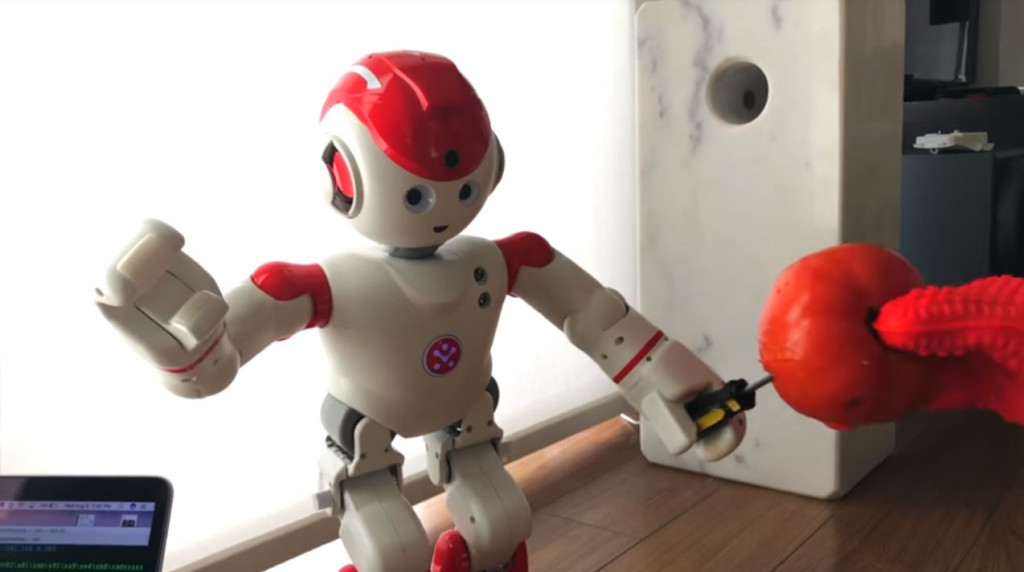

Perusahaan konsultasi keamanan siber, IOActive baru saja menunjukkan bagaimana mereka meretas robot pembantu di rumah dan mengubahnya menjadi robot pembunuh dengan suara Chucky. Menurut laporan Forbes, IOActive dapat melakukan ini berkat kelemahan pada robot Alpha 2, yang dibuat oleh UBTech di Tiongkok.

Untuk mengendalikan robot itu, para peneliti IOActive membuka Alpha 2 untuk mengakses port USB yang ada di bagian belakang kepalanya. Mereka kemudian memasang firmware baru sehingga mereka bisa mengendalikan robot itu. Salah satu hal yang mereka lakukan adalah mengubah suara robot menjadi suara Chucky dari franchise film horror.

Menurut IOActive, kelemahan tidak hanya ditemukan pada Alpha 2, tapi juga pada Alpha 1S. Aplikasi Android untuk robot itu tidak melakukan verifikasi ketika ia mengunduh update software. Itu artinya, peretas bisa melakukan serangan man-in-the-middle untuk memasang malware pada robot tersebut. Kedua robot ini juga menyimpan dan mengirimkan data tanpa melakukan enkripsi.

Aplikasi Android Alpha 2 menyimpan kode QR yang mengandung password WiFi pengguna dalam teks. Sementara Alpha 1S memiliki kelemahan yang memungkinkan penyerang untuk memperbarui firmware via Bluetooth. IOActive memberitahu Forbes bahwa kelemahan ini belum diperbaiki. Namun, UBTech berkata, masalah keamanan ini telah diselesaikan.

"Kami telah mengatasi semua masalah keamanan dan apa yang IOActive gambarkan itu sangat ekstrem," ujar juru bicara UBTech.

UBTech juga sudah melihat video buatan IOActive yang menunjukkan bagaimana robot yang telah diretas dapat diperintah untuk melakukan apa yang peretas inginkan.

"UBTech telah melihat video sensasional yang dibuat oleh IOActive dengan menggunakan Alpha 2," ujar sang juru bicara. "Video ini terlalu membesar-besarkan masalah platform open-source dari Alpha 2. UBTech mendorong komunitas developer untuk membuat program dengan bertanggung jawab dan tidak membuat robot melakukan tindakan yang tidak pantas."

Sementara itu, IOActive tetap menyatakan bahwa masalah ini belum diselesaikan. Lucas Apa, Principal Security Consultant, IOActive berkata bahwa mereka telah mengaktifkan auto-update pada robot mereka dan update terakhir dirilis pada bulan Juni.

"Jadi mereka belum menyelesaikan masalah ini, mengingat kami telah kembali memeriksa keberadaan kelemahan ini beberapa minggu lalu," ujar Apa.

Cek Berita dan Artikel yang lain di

Google News