Operasi yang sedang berlangsung ini telah menargetkan organisasi Web3 dan aset kripto di seluruh India, Turki, Australia, serta negara-negara di Eropa dan Asia setidaknya sejak April 2025.

BlueNoroff, subdivisi dari grup Lazarus yang terkenal kejam, terus memperluas kampanye utamanya, SnatchCrypto, sebuah operasi bermotif finansial yang menargetkan industri kripto di seluruh dunia.

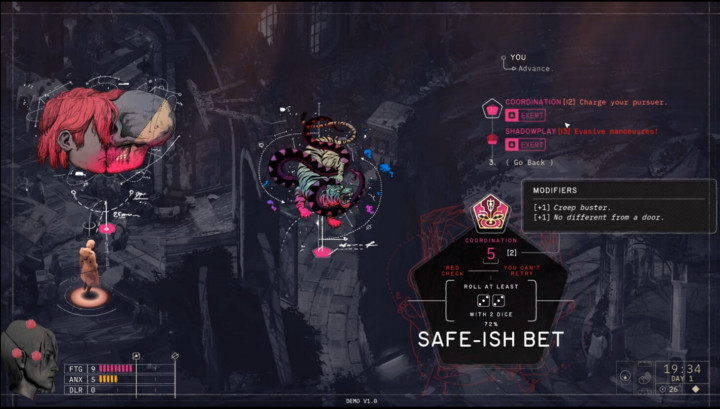

Kampanye GhostCall dan GhostHire yang baru dijelaskan ini menggunakan teknik infiltrasi baru dan malware khusus untuk membahayakan pengembang dan eksekutif blockchain. Serangan ini memengaruhi sistem macOS dan Windows sebagai target utama dan dikelola melalui infrastruktur perintah dan kontrol terpadu.

Kampanye GhostCall berfokus pada perangkat macOS, dimulai dengan serangan rekayasa sosial yang sangat canggih dan personal. Para penyerang menghubungi korban melalui Telegram, menyamar sebagai pemodal ventura, dan dalam beberapa kasus menggunakan akun wirausahawan dan pendiri startup sungguhan yang telah diretas untuk mempromosikan peluang investasi atau kemitraan.

Korban diundang ke pertemuan investasi palsu di situs phishing yang meniru Zoom atau Microsoft Teams. Selama pertemuan tersebut, mereka diminta untuk memperbarui klien mereka guna memperbaiki masalah audio, yang kemudian mengunduh skrip berbahaya dan menyebarkan infeksi malware ke perangkat.

Sojun Ryu, peneliti keamanan di Kaspersky GReAT, menjelaskan bahwa kampanye ini mengandalkan penipuan yang disengaja dan terencana dengan cermat. Penyerang memutar ulang video korban sebelumnya selama pertemuan yang direkayasa agar interaksi tampak seperti panggilan sungguhan dan memanipulasi target baru.

Data yang dikumpulkan dalam proses ini kemudian digunakan tidak hanya untuk melawan korban pertama, tetapi juga dieksploitasi untuk memungkinkan serangan selanjutnya dan serangan rantai pasokan, memanfaatkan hubungan kepercayaan yang telah terjalin untuk membahayakan lebih banyak organisasi dan pengguna.

Para penyerang menyebarkan tujuh rantai eksekusi multi-tahap untuk mendistribusikan berbagai muatan, termasuk pencuri kripto, pencuri kredensial peramban, keylogger, dan pencuri kredensial Telegram.

Dalam kampanye GhostHire, APT menargetkan pengembang blockchain dengan menyamar sebagai perekrut. Korban ditipu agar mengunduh dan menjalankan repositori GitHub berisi malware. GhostHire berbagi infrastruktur dan perangkatnya dengan kampanye GhostCall, tetapi alih-alih menggunakan panggilan video, GhostHire berfokus pada pendekatan langsung kepada pengembang dan teknisi melalui rekrutmen palsu.

Setelah kontak awal, korban ditambahkan ke bot Telegram yang mengirimkan berkas ZIP atau tautan GitHub, beserta tenggat waktu singkat untuk menyelesaikan tugas. Setelah dieksekusi, malware tersebut menginstal dirinya sendiri di komputer korban, yang telah disesuaikan dengan sistem operasinya.

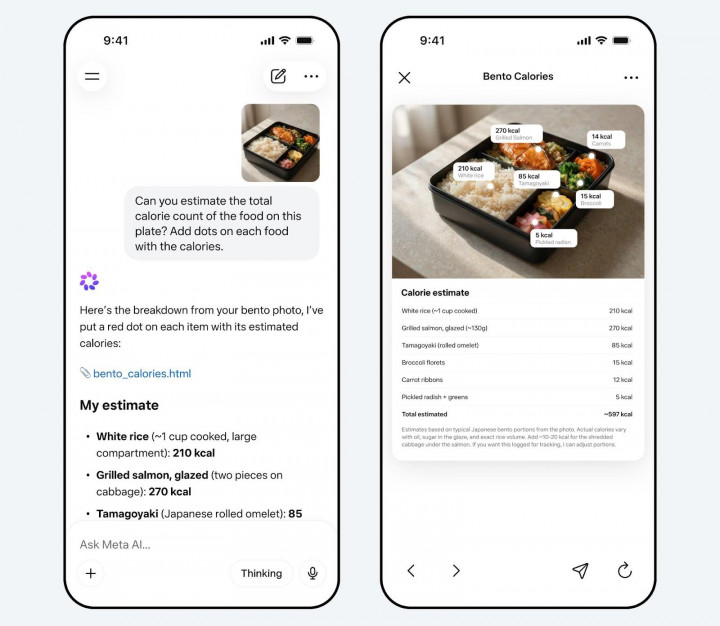

Penggunaan AI generatif telah memungkinkan BlueNoroff untuk mempercepat pengembangan malware dan menyempurnakan teknik serangannya. Para penyerang memperkenalkan bahasa pemrograman baru dan menambahkan fitur-fitur tambahan, yang mempersulit tugas deteksi dan analisis. Hal ini semakin memungkinkan pelaku untuk mengelola dan memperluas operasinya, sehingga meningkatkan kompleksitas dan skala serangan.

Omar Amin, peneliti keamanan senior di Kaspersky GReAT, menyatakan bahwa strategi penargetan pelaku ancaman telah berkembang melampaui pencurian aset kripto dan kredensial peramban biasa. Penggunaan AI generatif telah mempercepat proses ini secara signifikan, memungkinkan pengembangan malware yang lebih mudah dengan biaya operasional lebih rendah.

Pendekatan berbasis AI ini membantu mengisi celah informasi yang tersedia, sehingga memungkinkan penargetan yang lebih terfokus. Dengan menggabungkan data yang disusupi dengan kemampuan analitis AI, cakupan serangan ini telah meluas.

Untuk tetap terlindungi dari serangan seperti GhostCall dan GhostHire, organisasi disarankan untuk berhati-hati dengan penawaran investasi yang menggiurkan, memverifikasi identitas kontak baru, dan menggunakan saluran perusahaan yang aman untuk komunikasi sensitif.

Penting juga untuk mempertimbangkan kemungkinan akun kontak tepercaya dibobol dan memverifikasi identitas melalui saluran alternatif sebelum membuka berkas atau tautan apa pun.

Cek Berita dan Artikel yang lain di

Google News