Check Point Research (CPR) menyebut telah memantau malware yang muncul ini, yang menargetkan pengguna macOS. Berikut hal yang perlu diketahui oleh bisnis dan pengguna:

Ketika Asumsi Keamanan Gagal

Banyak pengguna macOS berasumsi bahwa arsitektur berbasis Unix platform dan pangsa pasar yang lebih rendah secara historis membuatnya menjadi target yang kurang menarik bagi penjahat dunia maya dan oleh karena itu, kebal terhadap malware. Meskipun macOS menyertakan fitur keamanan yang kuat seperti Gatekeeper, XProtect, dan sandboxing, munculnya Banshee sebagai pengingat bahwa tidak ada sistem operasi yang kebal terhadap ancaman.

Malware tersembunyi ini tidak hanya menyusup; ia beroperasi tanpa terdeteksi, menyatu dengan proses sistem normal sambil mencuri kredensial browser, dompet cryptocurrency, kata sandi pengguna, dan data file sensitif. Apa yang membuat Banshee benar-benar mengkhawatirkan adalah kemampuannya untuk menghindari deteksi. Bahkan profesional TI berpengalaman pun berjuang untuk mengidentifikasi keberadaannya. Banshee stealer bukan sekadar malware—ini adalah peringatan penting bagi pengguna untuk menilai kembali asumsi keamanan mereka dan mengambil tindakan proaktif untuk melindungi data mereka.

Evolusi Banshee Stealer: Jenis Ancaman Baru

Banshee MacOS Stealer pertama kali menjadi perhatian publik pada pertengahan 2024, diiklankan sebagai "pencuri sebagai layanan" di forum bawah tanah, seperti XSS dan Exploit, dan Telegram. Untuk USD3.000, pelaku ancaman dapat membeli malware ini untuk menargetkan pengguna macOS.

Pada akhir September, CPR mengidentifikasi versi baru Banshee yang tidak terdeteksi yang menampilkan twist yang menarik: pengembangnya telah "mencuri" algoritma enkripsi string dari mesin antivirus XProtect Apple sendiri, yang menggantikan string teks biasa yang digunakan dalam versi aslinya.

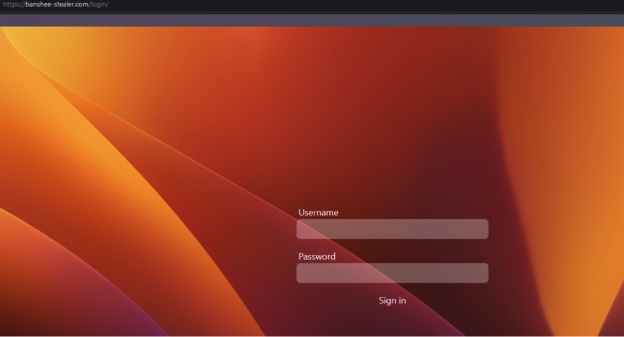

Langkah ini kemungkinan memungkinkan Banshee untuk menghindari deteksi oleh mesin antivirus selama lebih dari dua bulan. Selama waktu ini, pelaku ancaman mendistribusikan malware melalui situs web phishing dan repositori GitHub berbahaya, menyamar sebagai alat perangkat lunak populer seperti Chrome, Telegram, dan TradingView.

Operasi Banshee berubah secara signifikan pada November 2024 ketika kode sumbernya bocor di forum bawah tanah XSS dan ditutup untuk umum. Kebocoran ini tidak hanya mengekspos cara kerja bagian dalamnya tetapi juga menyebabkan deteksi yang lebih baik oleh mesin antivirus. Sementara kebocoran ini menyebabkan deteksi yang lebih baik oleh mesin antivirus, itu juga menimbulkan kekhawatiran tentang varian baru yang sedang dikembangkan oleh aktor lain.

Bagaimana Banshee Stealer Beroperasi

Fungsionalitas Banshee Stealer mengungkapkan kecanggihan di balik malware modern. Setelah diinstal, Banshee menargetkan browser seperti Chrome, Brave, Edge, dan Vivaldi, bersama dengan ekstensi browser untuk dompet mata uang kripto. Ini juga mengeksploitasi ekstensi Autentikasi Dua Faktor (2FA) untuk menangkap kredensial sensitif. Selain itu, ia mengumpulkan detail perangkat lunak dan perangkat keras, alamat IP eksternal, dan kata sandi macOS.

Untuk mengelabui pengguna, Banshee memanfaatkan pop-up meyakinkan yang dirancang agar terlihat seperti perintah sistem yang sah untuk mengelabui pengguna agar memasukkan kata sandi macOS mereka. Ia juga menggunakan teknik anti-analisis untuk menghindari alat debugging dan mesin antivirus.

Setelah berhasil, Banshee akan mengirim informasi yang dicuri ke server perintah dan kontrol melalui file terenkripsi.

Pelaku ancaman menggunakan repositori GitHub sebagai metode distribusi kunci untuk Banshee. Kampanye ini menargetkan pengguna macOS dengan Banshee sekaligus menargetkan pengguna Windows dengan malware yang berbeda meskipun sudah dikenal yang disebut Lumma Stealer.

Lebih dari tiga gelombang, repositori berbahaya dibuat untuk meniru perangkat lunak populer dan memikat pengguna agar mengunduh malware. Repositori ini sering tampak sah, dengan bintang dan ulasan untuk membangun kepercayaan sebelum meluncurkan kampanye berbahaya mereka.

Mengapa Ini Penting bagi Bisnis

Bisnis harus mengenali risiko yang lebih luas yang ditimbulkan oleh malware modern, termasuk pelanggaran data mahal yang membahayakan informasi sensitif dan merusak reputasi, serangan yang ditargetkan pada dompet cryptocurrency yang mengancam aset digital, dan gangguan operasional yang disebabkan oleh malware tersembunyi yang menghindari deteksi dan menimbulkan bahaya jangka panjang sebelum diidentifikasi.

Keberhasilan Banshee menggarisbawahi sifat ancaman siber yang berkembang dan kebutuhan akan pertahanan yang kuat. Sejak kode sumbernya bocor pada November 2024, operasi Banshee Stealer-as-a-service telah secara resmi ditutup. Namun, CPR telah mengidentifikasi beberapa kampanye yang masih mendistribusikan malware melalui situs web phishing. Apakah kampanye ini dilakukan oleh pelanggan sebelumnya atau kelompok pribadi penulis masih belum jelas.

Salah satu pembaruan penting dalam versi terbaru Banshee adalah penghapusan pemeriksaan bahasa Rusia. Versi malware sebelumnya menghentikan operasi jika mereka mendeteksi bahasa Rusia, kemungkinan untuk menghindari penargetan wilayah tertentu. Menghapus fitur ini menunjukkan perluasan target potensial malware.

Karena penjahat dunia maya terus berinovasi, solusi keamanan harus berkembang bersama-sama untuk memberikan perlindungan yang komprehensif. Bisnis dan pengguna sama-sama harus mengambil langkah proaktif untuk bertahan dari ancaman, memanfaatkan alat canggih, dan menumbuhkan budaya kehati-hatian dan kesadaran.

Cek Berita dan Artikel yang lain di

Google News