Diduga kuat, malware ini merupakan bagian dari kampanye ancaman persisten tingkat lanjut (APT) yang menyasar entitas bernilai tinggi di Asia, termasuk perusahaan teknologi tinggi.

Berkas yang terdeteksi sebagai App_Web_Container_1.dll ini merupakan backdoor multifungsi canggih. Keunikannya terletak pada kemampuannya untuk memanfaatkan beberapa proyek sumber terbuka serta dapat diperluas secara dinamis dengan fungsionalitas yang dapat diubah melalui unduhan modul tambahan.

Setelah berhasil dimuat, GhostContainer memberikan kendali penuh kepada penyerang atas server Exchange, memungkinkan berbagai aktivitas berbahaya yang berpotensi merusak.

Untuk menghindari deteksi oleh solusi keamanan, GhostContainer menggunakan berbagai teknik penghindaran, menyamarkan dirinya sebagai komponen server yang sah agar berbaur dengan operasi normal.

Selain itu, malware ini juga dapat berfungsi sebagai proksi atau tunnel, yang berpotensi membahayakan jaringan internal dengan mengeksposnya terhadap ancaman eksternal atau memfasilitasi eksfiltrasi data sensitif dari sistem internal. Oleh karena itu, spionase siber menjadi tujuan utama dari kampanye ini.

Sergey Lozhkin, Kepala GReAT untuk APAC & META, mengomentari penemuan ini. "Analisis mendalam kami mengungkapkan bahwa para penyerang sangat terampil dalam mengeksploitasi sistem Exchange dan memanfaatkan berbagai proyek sumber terbuka terkait infiltrasi IIS dan lingkungan Exchange, serta menciptakan dan meningkatkan alat spionase canggih berdasarkan kode yang tersedia untuk umum."

Saat ini, GhostContainer belum dapat dikaitkan dengan kelompok pelaku ancaman mana pun karena penyerang belum mengekspos infrastruktur apa pun. Malware ini menggabungkan kode dari beberapa proyek sumber terbuka yang dapat diakses publik, menunjukkan peningkatan ancaman di area ini; pada akhir 2024, total 14.000 paket berbahaya telah diidentifikasi dalam proyek sumber terbuka, meningkat 48% dari tahun sebelumnya.

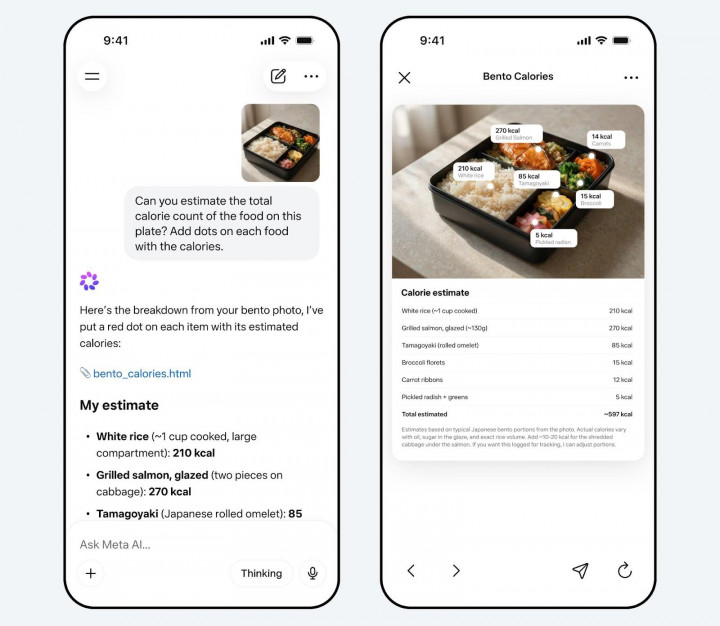

Untuk menghindari menjadi korban serangan serupa, Kaspersky merekomendasikan beberapa langkah penting, termasuk memberikan akses intelijen ancaman terbaru kepada tim SOC, meningkatkan keterampilan tim keamanan siber, mengimplementasikan solusi EDR seperti Kaspersky Endpoint Detection and Response, serta menerapkan solusi keamanan tingkat perusahaan yang mendeteksi ancaman tingkat lanjut di level jaringan. Selain itu, pelatihan kesadaran keamanan siber juga sangat dianjurkan.

Cek Berita dan Artikel yang lain di

Google News