Malware yang belum teridentifikasi sebelumnya, dijuluki BrowserVenom, disebarkan melalui situs phishing yang meniru halaman beranda resmi DeepSeek, yang secara licik dipromosikan melalui Google Ads.

Tujuan utama dari serangan ini adalah untuk menginstal BrowserVenom, sebuah malware yang mengonfigurasi peramban web pada perangkat korban. Dengan mengalirkan lalu lintas web melalui server penyerang, malware ini memungkinkan pengumpulan data pengguna yang sensitif, termasuk kredensial dan informasi penting lainnya. Beberapa infeksi telah terdeteksi di berbagai negara seperti Brasil, Kuba, Meksiko, India, Nepal, Afrika Selatan, dan Mesir.

DeepSeek-R1 dikenal sebagai salah satu LLM paling populer saat ini, dan ini bukan kali pertama Kaspersky melaporkan serangan yang meniru LLM ini untuk menarik korban. Penyerang memanfaatkan fakta bahwa DeepSeek dapat dijalankan secara offline di PC menggunakan alat seperti Ollama atau LM Studio dalam kampanye mereka.

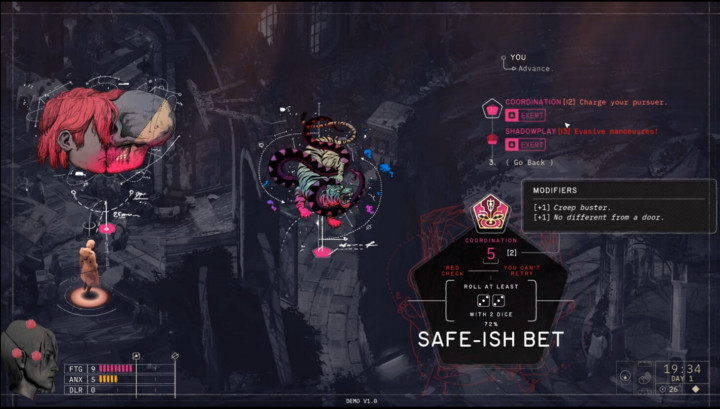

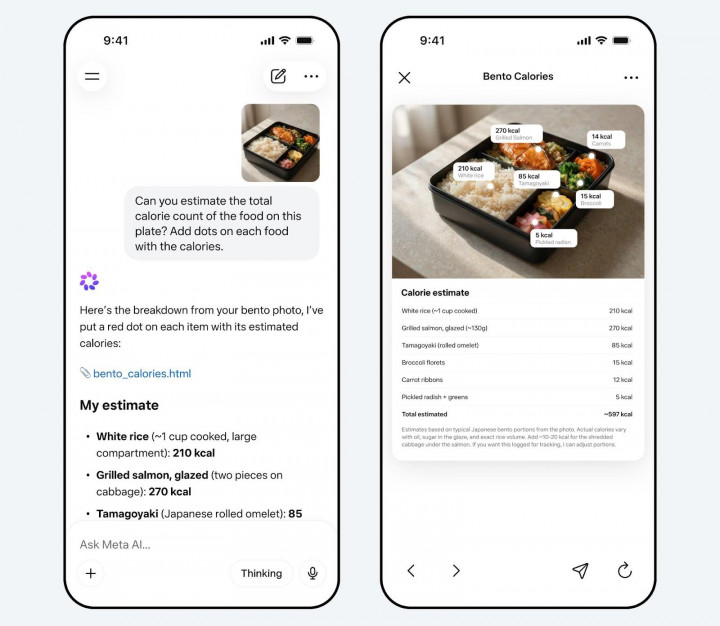

Pengguna diarahkan ke situs phishing yang meniru alamat platform DeepSeek asli melalui Google Ads, dengan tautan yang muncul dalam iklan saat pengguna menelusuri "deepseek r1". Setelah pengguna mencapai situs palsu, sistem operasi korban akan diperiksa. Jika korban menggunakan Windows, pengguna akan diberikan tombol untuk mengunduh alat untuk bekerja dengan LLM secara offline. Sistem operasi lain tidak menjadi target dalam penelitian ini.

Setelah mengklik tombol dan melewati uji CAPTCHA, file penginstal berbahaya akan diunduh, dan pengguna ditawarkan pilihan untuk mengunduh serta menginstal Ollama atau LM Studio.

Jika salah satu pilihan dipilih, bersama dengan penginstal Ollama atau LM Studio yang sah, malware akan terinstal di sistem dan berhasil melewati perlindungan Windows Defender dengan algoritma khusus. Prosedur ini juga memerlukan hak istimewa administrator untuk profil pengguna di Windows; jika profil pengguna tidak memiliki hak istimewa ini, infeksi tidak akan terjadi.

Setelah terinstal, BrowserVenom akan mengonfigurasi semua peramban web dalam sistem untuk secara paksa menggunakan proxy yang dikendalikan oleh penyerang. Hal ini memungkinkan mereka untuk memata-matai data penelusuran yang sensitif dan memantau aktivitas penelusuran korban. Karena sifatnya yang memaksa dan niat jahatnya, para peneliti Kaspersky menjuluki malware ini sebagai BrowserVenom.

Lisandro Ubiedo, Peneliti Keamanan di Kaspersky's GReAT, mengingatkan, meskipun menjalankan model bahasa besar secara luring menawarkan manfaat privasi, hal itu juga dapat menimbulkan risiko besar jika tindakan pencegahan yang tepat tidak dilakukan.

"Penjahat siber semakin mengeksploitasi popularitas alat AI sumber terbuka dengan mendistribusikan paket berbahaya dan penginstal palsu yang dapat secara diam-diam menginstal keylogger, cryptominer, atau infostealer. Alat palsu ini membahayakan data sensitif pengguna dan menimbulkan ancaman, terutama ketika pengguna telah mengunduhnya dari sumber yang tidak terverifikasi."

Untuk menghindari ancaman semacam itu, Kaspersky merekomendasikan beberapa langkah pencegahan: periksa alamat situs web untuk memverifikasi keasliannya dan hindari penipuan; unduh alat LLM offline hanya dari sumber resmi seperti ollama.com atau lmstudio.ai; gunakan solusi keamanan tepercaya untuk mencegah peluncuran file berbahaya; pastikan hasil pencarian internet memang sah; dan hindari menggunakan Windows pada profil dengan hak istimewa admin.

Cek Berita dan Artikel yang lain di

Google News