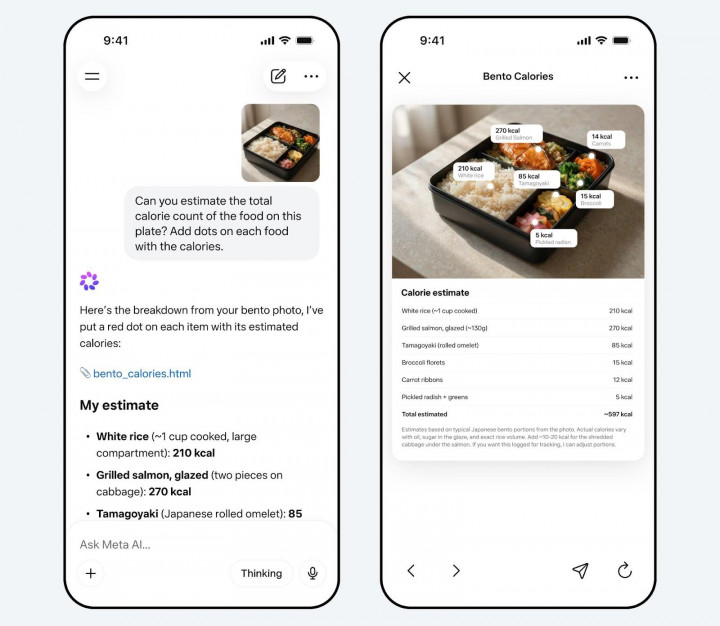

Para peneliti menemukan lebih dari 5GB data, yang mencakup ribuan kredensial, kunci autentikasi, dan data konfigurasi, terekspos secara bebas. Data ini dikumpulkan dari berbagai organisasi, termasuk lembaga pemerintah, infrastruktur penting, sektor keuangan, layanan kesehatan, telekomunikasi, dan bahkan perusahaan keamanan siber itu sendiri.

Inti masalahnya terletak pada fitur "Recent Links" (Tautan Terbaru) pada layanan ini, yang memungkinkan pengguna menyimpan potongan JSON atau kode untuk dibagikan sementara. Sayangnya, tautan-tautan ini tidak memiliki lapisan perlindungan, sehingga konten di dalamnya dapat diakses dan di-crawl oleh siapa pun.

Insiden ini kembali mengangkat pertanyaan krusial tentang keamanan siber di tingkat organisasi. Banyak perusahaan menginvestasikan jutaan untuk melindungi perimeter mereka dengan firewall, VPN, dan perangkat yang terkunci, namun sering kali gagal melindungi dari layanan pihak ketiga yang digunakan karyawan secara tidak sengaja tanpa pengawasan.

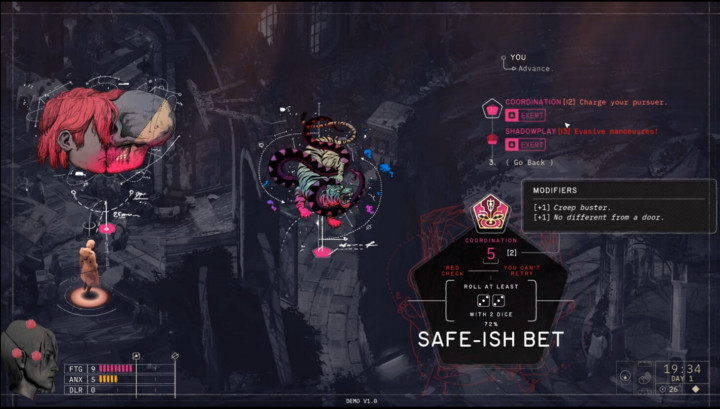

Darren Guccione, CEO & Co-founder Keeper Security, berkomentar bahwa perusahaan jarang kehilangan kredensial karena serangan yang sangat canggih; mereka kehilangannya karena kebiasaan pengembang sehari-hari yang tersembunyi.

Paparan kunci sensitif melalui alat perapih kode daring ini adalah pengingat bahwa kegagalan keamanan yang paling merusak sering kali berakar pada alur kerja rutin yang terlewatkan dan menjadi target empuk bagi para kriminal siber.

Guccione menekankan bahwa penyerang secara konstan memindai titik lemah. Dalam kasus ini, URL 'Recent Links' yang mudah diprediksi memungkinkan crawler otomatis untuk memanen data dalam jumlah besar, termasuk kunci akses cloud, private keys, dan kredensial Active Directory. Fakta bahwa data ini ditarik dari sektor-sektor kritis semakin meningkatkan kekhawatiran risiko.

Para ahli menyimpulkan bahwa tumpukan keamanan perusahaan yang paling matang sekalipun tidak dapat mengimbangi ketika kredensial ditempelkan ke alat pihak ketiga yang tidak aman. Paparan semacam ini melewati perimeter keamanan sepenuhnya. Oleh karena itu, kontrol keamanan harus dimulai sejak titik inisiasi kode.

Organisasi disarankan untuk melarang penyimpanan kredensial dalam bentuk plaintext, mengintegrasikan pemindaian rahasia ke dalam alur kerja CI/CD, dan mengadopsi solusi manajemen rahasia atau vaulting khusus tingkat perusahaan. Selain itu, edukasi bagi tim pengembang tentang risiko yang ditimbulkan oleh alat yang tampaknya tidak berbahaya menjadi sangat penting.

Cek Berita dan Artikel yang lain di

Google News