Selain tren dan wawasan yang memengaruhi organisasi OT, laporan ini juga menawarkan praktik terbaik untuk membantu tim keamanan TI dan OT dalam melindungi sistem siber-fisik mereka dengan lebih baik.

“Edisi ketujuh Fortinet State of Operational Technology and Cybersecurity Report menunjukkan bahwa organisasi kini semakin serius menangani keamanan OT. Kami melihat tren ini tercermin dari peningkatan signifikan terkait penugasan tanggung jawab risiko OT kepada jajaran eksekutif, disertai dengan semakin banyak organisasi yang melaporkan peningkatan tingkat kematangan keamanan OT mereka,” ujar Nirav Shah, Senior Vice President, Products and Solutions di Fortinet.

“Sejalan dengan tren ini, kami juga melihat penurunan dampak intrusi pada organisasi yang memprioritaskan keamanan OT. Semua pihak, mulai dari jajaran eksekutif hingga seluruh tim, harus berkomitmen melindungi sistem OT yang sensitif dan mengalokasikan sumber daya yang diperlukan untuk menjaga keberlangsungan operasi kritis mereka.”

Terjadi peningkatan signifikan dalam tren global perusahaan yang berencana mengintegrasikan keamanan siber di bawah CISO atau eksekutif lainnya. Seiring tanggung jawab yang kini berpindah ke jajaran pimpinan, keamanan OT kini diangkat menjadi isu strategis di level dewan direksi.

Pemimpin internal utama yang paling berpengaruh dalam pengambilan keputusan keamanan siber OT sekarang semakin didominasi oleh CISO/CSO (Chief Information Security Officer/Chief Security Officer). Saat ini, lebih dari separuh (52%) organisasi melaporkan bahwa CISO/CSO bertanggung jawab atas OT, yang naik dari 16% pada 2022.

Untuk seluruh peran di jajaran dewan eksekutif, angka ini melonjak menjadi 95%. Selain itu, jumlah organisasi yang berencana memindahkan keamanan siber OT di bawah CISO dalam 12 bulan ke depan meningkat dari 60% menjadi 80% pada 2025.

Tingkat kematangan keamanan OT yang dilaporkan sendiri menunjukkan kemajuan yang signifikan tahun ini. Pada Level 1 dasar, sebesar 26% organisasi melaporkan telah membangun visibilitas dan menerapkan segmentasi, naik dari 20% pada tahun sebelumnya. Jumlah organisasi terbesar menyatakan tingkat kematangan keamanan mereka berada pada fase Level 2, yaitu tahap akses dan profil.

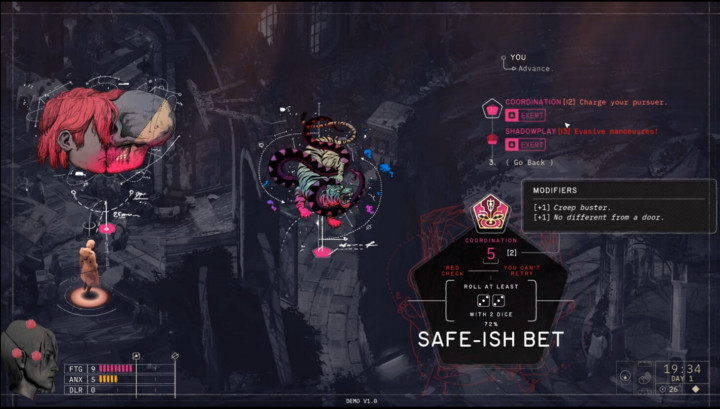

Laporan ini juga menemukan adanya korelasi antara tingkat kematangan dan serangan. Organisasi yang melaporkan tingkat kematangan lebih tinggi (Level 0-4) mengalami lebih sedikit serangan atau mampu menangani taktik dengan tingkat kecanggihan rendah, seperti phishing.

Perlu dicatat bahwa beberapa taktik seperti advanced persistent threats (APT) dan malware OT sulit dideteksi, dan organisasi dengan tingkat kematangan rendah mungkin belum memiliki solusi keamanan yang memadai untuk mengidentifikasi keberadaan ancaman tersebut. Secara keseluruhan, meskipun hampir setengah organisasi mengalami dampak, dampak intrusi terhadap organisasi terus menurun, dengan penurunan signifikan pada gangguan operasional yang berdampak pada pendapatan, dari 52% menjadi 42%.

Selain tingkat kematangan yang memengaruhi dampak intrusi, penerapan praktik terbaik seperti kebersihan siber dasar, pelatihan, dan peningkatan kesadaran juga terbukti memberikan dampak nyata, termasuk penurunan signifikan pada insiden business email compromise. Praktik terbaik lainnya mencakup integrasi intelijen ancaman, yang melonjak (49%) sejak 2024.

Selain itu, laporan ini mencatat penurunan signifikan jumlah vendor perangkat OT, yang menjadi indikator kematangan dan efisiensi operasional. Semakin banyak organisasi, sebesar 78%, kini hanya menggunakan satu hingga empat vendor OT, yang menunjukkan bahwa banyak di antaranya melakukan konsolidasi vendor sebagai bagian dari praktik terbaik.

Konsolidasi vendor keamanan siber juga menjadi tanda kematangan dan sejalan dengan pengalaman pelanggan Fortinet melalui Fortinet OT Security Platform. Jaringan dan keamanan terpadu di lokasi OT jarak jauh meningkatkan visibilitas dan mengurangi risiko siber, sehingga menghasilkan penurunan sebesar 93% insiden siber dibandingkan dengan jaringan flat. Solusi Fortinet yang sederhana juga menghasilkan peningkatan kinerja hingga 7 kali lipat melalui pengurangan proses triase dan pengaturan.

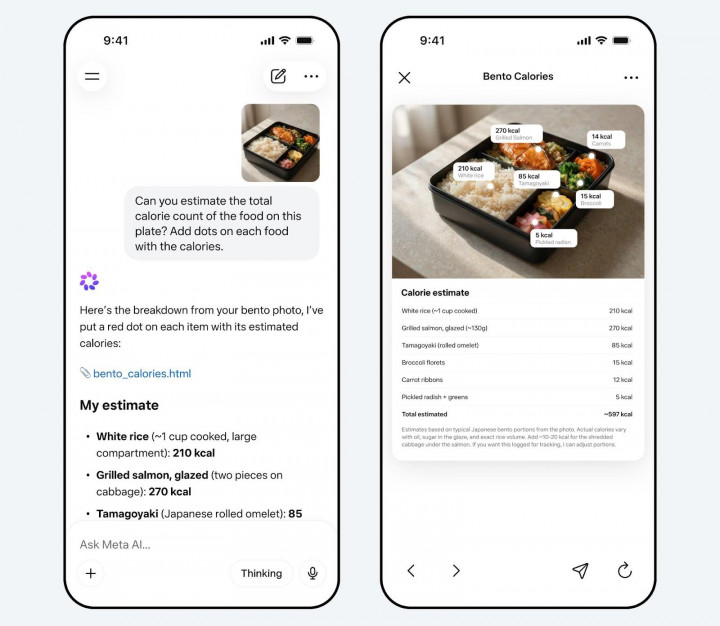

Organisasi perlu memiliki kemampuan untuk melihat dan memahami seluruh perangkat yang terhubung di jaringan OT mereka. Setelah visibilitas terbangun, organisasi harus melindungi perangkat-perangkat kritis maupun yang rentan, yang memerlukan kontrol kompensasi khusus yang dirancang untuk perangkat OT yang sensitif.

Kapabilitas seperti kebijakan jaringan yang peka terhadap protokol, analisis interaksi antar sistem, dan pemantauan endpoint dapat mendeteksi serta mencegah kompromi terhadap aset yang rentan.

Mengurangi intrusi memerlukan lingkungan OT yang diperkuat dengan kontrol kebijakan jaringan yang ketat di setiap titik akses. Arsitektur OT yang defensif dimulai dengan pembuatan zona atau segmen jaringan.

Standar seperti ISA/IEC 62443 secara khusus merekomendasikan segmentasi untuk menerapkan kontrol antara jaringan OT dan TI serta antar sistem OT. Tim juga perlu mengevaluasi kompleksitas pengelolaan solusi secara keseluruhan dan mempertimbangkan manfaat pendekatan terintegrasi atau berbasis platform dengan kapabilitas manajemen terpusat.

Organisasi perlu membangun kematangan menuju SecOps TI-OT. Untuk mencapainya, OT harus menjadi perhatian khusus dalam rencana SecOps dan respons insiden, terutama karena adanya perbedaan karakteristik antara lingkungan OT dan TI—mulai dari jenis perangkat yang unik hingga konsekuensi yang lebih luas jika terjadi pelanggaran OT yang berdampak pada operasi kritis.

Salah satu langkah penting ke arah ini adalah memiliki playbook yang mencakup lingkungan OT organisasi. Persiapan lanjutan seperti ini akan mendorong kolaborasi yang lebih baik antara tim TI, OT, dan produksi untuk menilai risiko siber dan produksi secara memadai. Hal ini juga dapat memastikan CISO memiliki tingkat kesadaran, prioritas, anggaran, dan alokasi personel yang tepat.

Untuk menghadapi ancaman OT yang terus berkembang cepat dan permukaan serangan yang semakin luas, banyak organisasi telah menyusun beragam solusi keamanan dari berbagai penyedia. Hal ini seringkali menghasilkan arsitektur keamanan yang terlalu kompleks, sehingga membatasi visibilitas dan membebani sumber daya tim keamanan yang terbatas. Pendekatan keamanan berbasis platform dapat membantu organisasi mengonsolidasikan vendor dan menyederhanakan arsitektur mereka.

Platform keamanan yang tangguh dengan kapabilitas khusus untuk jaringan TI dan lingkungan OT dapat menghadirkan integrasi solusi guna meningkatkan efektivitas keamanan sekaligus memungkinkan pengelolaan terpusat untuk efisiensi yang lebih baik. Integrasi ini juga dapat menjadi fondasi bagi respons otomatis terhadap ancaman.

Cek Berita dan Artikel yang lain di

Google News